Wie Microsoft mit Windows 11 die Kontrolle über Remotedesktop-Verbindungen verschiebt

Sie öffnen eine bekannte RDP-Verbindung. Ein System, das Sie seit Jahren betreuen. Eine IP-Adresse, die Ihnen vertraut ist. Ein Klick, und plötzlich erscheint wieder eine Sicherheitswarnung, die Ihnen erklärt, was eine Remotedesktopverbindung ist und dass dabei Risiken bestehen können.

Nicht einmal. Nicht nur beim ersten Mal. Sondern bei jeder einzelnen Verbindung.

Was nach einem kleinen Detail klingt, wird im Alltag schnell zum echten Störfaktor. Gerade dann, wenn solche Verbindungen nicht einmal täglich, sondern dutzendfach genutzt werden. Der Arbeitsfluss wird unterbrochen, Routinen werden ausgebremst und jede Verbindung wirkt unnötig komplizierter als zuvor.

Der konkrete Anlass: Neue Sicherheitsdialoge nach Update

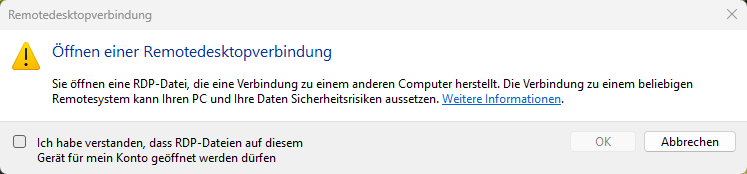

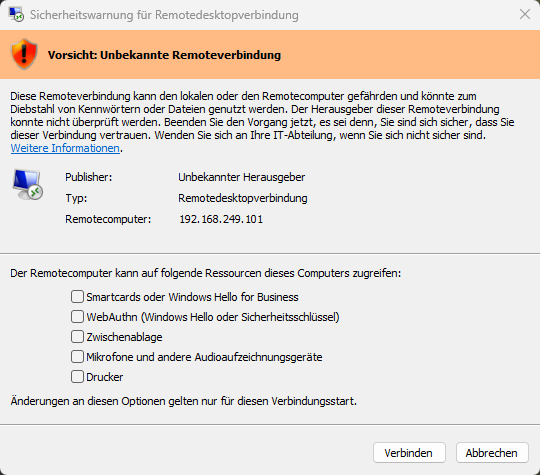

Seit einem Sicherheitsupdate im April 2026 zeigt Windows 11 beim Öffnen von RDP-Dateien neue und wiederkehrende Warnhinweise an. Diese bestehen aus zwei Ebenen. Zunächst erscheint ein einmaliger Hinweis, der die Funktionsweise erklärt. Danach folgt bei jeder Verbindung ein Sicherheitsdialog, der vor dem Aufbau der Sitzung eingeblendet wird.

Gerade dieser zweite Dialog ist im Alltag problematisch. Selbst bei bekannten internen Systemen erscheint immer wieder der Hinweis auf eine unbekannte Remoteverbindung oder einen nicht verifizierbaren Herausgeber. Technisch lässt sich das nachvollziehen. RDP-Dateien ohne digitale Signatur können nicht eindeutig einem Herausgeber zugeordnet werden.

In der Praxis führt das jedoch dazu, dass selbst etablierte und seit Jahren genutzte Verbindungen jedes Mal neu infrage gestellt werden.

Die eigentliche Entscheidung ist längst getroffen, wird aber immer wieder neu eingefordert.

Vertrauen wird nicht mehr gespeichert

Früher war der Umgang damit klar. Einmal bewusst entschieden, Haken gesetzt, fertig.

Heute ist das anders. Entscheidungen gelten nur noch für den aktuellen Verbindungsaufbau. Laut Microsoft beziehen sich die gewählten Einstellungen ausdrücklich nur auf diesen einen Start.

Das ist kein kleines Detail, sondern eine grundlegende Veränderung.

Sie können weiterhin entscheiden, aber diese Entscheidung hat keine dauerhafte Wirkung mehr. Stattdessen wird bei jeder Verbindung erneut eine Bestätigung verlangt, unabhängig davon, wie oft diese Verbindung bereits genutzt wurde.

So entsteht kein Sicherheitsgewinn, sondern vor allem Wiederholung.

Wenn Sicherheit ins Gegenteil kippt

Ein Aspekt wird dabei häufig unterschätzt. Je häufiger Dialoge erscheinen, desto geringer ist die Aufmerksamkeit, die ihnen geschenkt wird. Das ist ein bekanntes Phänomen aus der Usability und IT-Sicherheit.

Wer täglich mit denselben Warnungen konfrontiert wird, liest sie irgendwann nicht mehr. Die Reaktion wird automatisiert. Bestätigen, weiterarbeiten, ohne hinzusehen.

Genau hier liegt das eigentliche Risiko. Was als Schutzmechanismus gedacht ist, verliert durch seine Häufigkeit an Wirkung.

Im entscheidenden Moment wird eine tatsächlich kritische Warnung mit hoher Wahrscheinlichkeit genauso behandelt wie alle vorherigen. Damit erreichen solche Mechanismen im Extremfall genau das Gegenteil von dem, was sie eigentlich bewirken sollen.

Workarounds sind keine Lösungen

Natürlich existieren technische Möglichkeiten, dieses Verhalten zu beeinflussen. Dazu gehören Anpassungen in der Registry, Gruppenrichtlinien oder Eingriffe auf Anwendungsebene. Microsoft beschreibt selbst einen Registry-Wert, mit dem sich das Verhalten temporär verändern lässt.

Gleichzeitig wird deutlich darauf hingewiesen, dass solche Eingriffe Risiken bergen und durch zukünftige Updates wieder entfernt werden können.

Diese Ansätze lösen das eigentliche Problem nicht. Sie umgehen es lediglich. Vor allem bleibt die grundlegende Einschränkung bestehen, dass die Kontrolle nicht mehr vollständig bei den Nutzenden liegt.

Sicherheit und Kontrolle geraten aus dem Gleichgewicht

Die zugrunde liegende Idee ist sinnvoll. RDP-Dateien/Verbindungen können missbraucht werden. Sie können Zugriff auf lokale Ressourcen ermöglichen, etwa auf Laufwerke, Zwischenablage, Mikrofon oder Kamera. Gerade in Phishing-Szenarien kann das ein ernsthaftes Risiko darstellen.

Die Reaktion darauf ist jedoch zu pauschal. Microsoft behandelt alle Nutzerinnen und Nutzer gleich, unabhängig von deren Erfahrung oder Rolle. Das führt zu einem Ungleichgewicht. Unerfahrene Nutzerinnen und Nutzer profitieren von zusätzlichen Hinweisen. Erfahrene Anwenderinnen und Anwender verlieren vor allem Zeit und Arbeitsfluss.

Die eigentliche Herausforderung liegt darin, beides zusammenzubringen. Sicherheit und Effizienz.

Die eigentliche Frage: Digitale Souveränität

Hinter dem Thema steht eine grundsätzliche Frage. Wenn ein System Entscheidungen nicht dauerhaft akzeptiert, wie viel Kontrolle haben Sie dann noch darüber?

Für viele Privatanwenderinnen und Privatanwender mag der zusätzliche Schutz sinnvoll sein. Für Administratorinnen und Administratoren sowie IT-Dienstleisterinnen und IT-Dienstleister ist er häufig ein unnötiges Hindernis. Diese Gruppen treffen ihre Entscheidungen bewusst. Sie kennen die Risiken und tragen Verantwortung für die Systeme, mit denen sie arbeiten.

Wenn diese Entscheidungshoheit eingeschränkt wird, verändert sich das Verhältnis zum System spürbar.

Was hier fehlt

Das eigentliche Problem liegt nicht in der Sicherheitsfunktion selbst. Es liegt in der fehlenden Differenzierung. Ein sinnvoller Ansatz würde mehrere Ebenen berücksichtigen. Dazu gehören dauerhafte Vertrauensentscheidungen für bekannte Systeme, klare und stabile Opt-out-Möglichkeiten sowie transparente Kommunikation bei Änderungen durch Updates.

Vor allem braucht es Konfigurationsmöglichkeiten, die nicht bei jedem Update wieder infrage gestellt werden.

Fazit

Die neuen Sicherheitsdialoge sind technisch begründet und adressieren reale Risiken. Daran besteht kein Zweifel. Im praktischen Einsatz zeigen sie jedoch deutliche Schwächen. Entscheidungen werden nicht gespeichert, bekannte Verbindungen werden immer wieder hinterfragt und Arbeitsabläufe unnötig unterbrochen.

Hinzu kommt ein weiterer kritischer Effekt. Zu viele wiederkehrende Dialogabfragen führen dazu, dass Nutzerinnen und Nutzer diese irgendwann ungelesen bestätigen. Damit verlieren die Hinweise ihre eigentliche Schutzwirkung. Das Ergebnis ist ein System, das weniger effizient arbeitet und im schlimmsten Fall sogar weniger Sicherheit bietet.

Am Ende geht es nicht nur um eine Sicherheitsabfrage. Es geht um Kontrolle, Vertrauen und darum, wer die letzte Entscheidung trifft. Und genau diese Entscheidung sollte weiterhin bei den Nutzenden liegen.